工場がハッキングされる時代に日本企業は備えられるのか!?

2026年4月時点で、工場や製造業のサイバーリスクは「情報漏えい」だけの話ではなくなった。攻撃者はIT環境からOT(Operational Technology: 制御・運転系)へ横移動し、停止、品質低下、出荷遅延、安全性への影響まで狙うようになっている。しかも問題は、攻撃の高度化そのもの以上に、工場の現場が古い機器、外部接続、保守委託、サプライチェーン依存を抱えたまま動いていることだ。つまり、工場がハッキングされる時代に問われているのは「防げるか」ではなく、「止めずに備えられるか」である。

いま何が起きているのか

直近の公的情報を見ても、OT・ICS(Industrial Control Systems)を巡る警戒は継続的に強まっている。CISAは2025年9月2日に4件、同年9月23日に6件のICSアドバイザリを公表し、Delta Electronics、Fuji Electric、Mitsubishi Electric、Schneider Electric、Hitachi Energyなど、製造・重要インフラで使われる機器の脆弱性について注意喚起した。これは「工場の制御機器が例外的に狙われる」のではなく、OT機器の脆弱性公表と対処が平常運転になっていることを示す。

さらにCISA、FBI、NSA、DC3は2025年6月30日に共同で、重要インフラ事業者に対し、イラン系サイバーアクターを念頭に警戒を強めるよう要請した。そこでは、OT/ICS機器をインターネットから切り離すこと、既知脆弱性の修正、強固で一意な認証情報の使用、フィッシング耐性のある多要素認証が明示されている。これは国家系・準国家系の攻撃であっても、侵入口がしばしば「公開されたOT資産」「古い認証」「未適用パッチ」だという現実を示している。

日本企業にとってなぜ難しいのか

日本企業の工場は、止められない生産設備、長寿命の制御機器、ベンダー保守、複数世代のネットワークが同居しやすい。経済産業省は2022年11月16日に「工場システムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン Ver 1.0」を公表し、工場に必要な対策を企画・実行するための考え方を整理した。これは裏を返せば、従来のIT向け対策だけでは工場を守れないことを国として認めたということでもある。

IPAも「制御システムのセキュリティリスク分析ガイド 第2版」を2024年12月16日に更新し、社外サービスと接続した制御システムを含む事例を追加した。ここで重要なのは、制御システムの危険が単体機器の脆弱性だけでなく、外部接続や委託先経由のリスクとして具体化している点だ。実際、IPAの「情報セキュリティ10大脅威 2025」でも、組織向け脅威として「ランサム攻撃による被害」「サプライチェーンや委託先を狙った攻撃」が上位に並ぶ。製造業はこの2つの脅威に同時にさらされやすい。

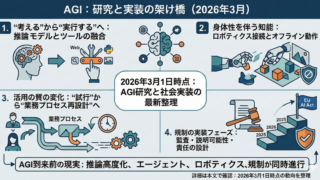

研究と公開ドラフトは何を示しているか

最新の研究や標準化動向も、論点が「検知」だけから「運用と設計」へ移っていることを示している。NIST NCCoEは2025年2月27日に、半導体製造向けのCSF 2.0プロファイル初版ドラフト(NIST IR 8546 ipd)を公開した。半導体は製造業の中でも停止コストが極めて高く、品質・安全・可用性の制約が厳しい領域だが、そのプロファイルは、製造設備を守る議論がもはや汎用ITセキュリティの延長ではなく、業種特化の実装課題になっていることを示している。

同時に、学術研究の焦点も変わってきた。USENIX SOUPS 2025で公開された論文「Adopting AI to Protect Industrial Control Systems」は、ICS防御の現場担当者18名への半構造化インタビューを通じて、異常検知そのものよりも、アラーム診断、対応の優先順位付け、ベンダー技術への信頼形成が運用上の障壁であることを示した。示唆は明快で、工場の防御は「AIや監視ツールを入れれば終わり」ではなく、現場運用と組織設計を変えなければ定着しない。

最新動向から見える5つの変化

1. 攻撃対象がITからOTへ自然に拡張している

従来は本社ITや業務システムが主戦場だったが、今はVPN、リモート保守、委託先接続、資産管理サーバーを足掛かりに、OTへ到達するシナリオが現実味を帯びている。工場だけが独立して安全という前提は崩れている。

2. 脆弱性管理は「全部すぐパッチ」では回らない

製造設備は再起動や停止のコストが高く、ベンダー承認や検証も必要になる。そのため重要なのは、CVSSの高さだけではなく、インターネット露出、到達性、代替制御、停止可能時間を踏まえた優先順位付けである。

3. サプライチェーン防御が主戦場になった

保守ベンダー、設備メーカー、SIer、クラウド接続サービスのどこかが弱いと、工場全体の入口になる。契約、接続方式、認証、ログ、責任分担まで含めて見直さないと、防御は現場任せの形骸化した管理になる。

4. 可視化されていないOT資産が最大の弱点になっている

何がどこにつながり、どのライン停止が事業に最も重いかを把握できていない企業はまだ多い。資産台帳とネットワーク可視化がないままでは、パッチも監視もインシデント対応も後手に回る。

5. 研究も政策も「現場を止めない防御」を前提にし始めた

最新のガイドラインや研究は、ゼロトラストや監視強化をそのまま持ち込むのではなく、工程停止の影響、安全制約、責任分担、段階導入を重視している。日本企業も「理想論の完全防御」より、「停止と被害を最小化する防御」を設計すべき段階に入っている。

日本企業が今すぐ着手すべき実務

- OT資産の棚卸し: PLC、HMI、SCADA、エンジニアリング端末、保守回線、USB運用まで一覧化する。

- インターネット露出の即時解消: CISAが繰り返し勧告している通り、公開されたOT/ICS機器は最優先で遮断する。

- IT-OT境界の再設計: 本社IT、工場DMZ、制御ネットワークの通信を最小化し、ジャンプサーバーや認証強化を入れる。

- 委託先接続の統制: ベンダー保守は許可制、時間制限、ログ取得、アカウント個別化を前提にする。

- 止める訓練ではなく続ける訓練: 工場向けインシデント対応は、単なる遮断ではなく、安全確保、代替運転、手動切替、復旧優先順位まで決めておく。

- 経営KPI化: OTセキュリティを情シス課題ではなく、停止時間、品質損失、納期影響、事故リスクと結びつけて経営会議で扱う。

結論

工場がハッキングされる時代に、日本企業が問われているのは「最新の攻撃が怖いかどうか」ではない。問われているのは、工場が止められないという前提のまま、資産可視化、接続統制、委託先管理、段階的なOT防御を実装できるかである。最新の公的情報も研究も、結論はほぼ一致している。工場セキュリティはITの延長ではなく、事業継続と安全を守る生産基盤の設計課題だ。日本企業が備えられるかどうかは、ツール導入の早さではなく、現場運用と経営判断をどこまでOT前提に作り替えられるかで決まる。

参考にした主な一次情報・公開資料

- CISA Releases Four Industrial Control Systems Advisories(2025年9月2日)

- CISA Releases Six Industrial Control Systems Advisories(2025年9月23日)

- CISA and Partners Urge Critical Infrastructure to Stay Vigilant in the Current Geopolitical Environment(2025年6月30日)

- 経済産業省「工場システムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン Ver 1.0」(2022年11月16日)

- IPA「制御システムのセキュリティリスク分析ガイド 第2版」(最終更新日: 2024年12月16日)

- IPA「情報セキュリティ10大脅威 2025」(公開日: 2025年1月30日)

- NIST IR 8546 ipd: Cybersecurity Framework Version 2.0 Semiconductor Manufacturing Profile(2025年2月27日)

- USENIX SOUPS 2025: Adopting AI to Protect Industrial Control Systems: Assessing Challenges and Opportunities from the Operators’ Perspective

![[商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。] [商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。]](https://hbb.afl.rakuten.co.jp/hgb/52d5546c.1d5dcb6f.52d5546d.353e37f8/?me_id=1400231&item_id=10001200&pc=https%3A%2F%2Fimage.rakuten.co.jp%2Fugreen-gear%2Fcabinet%2Fbiiino%2Fitem%2Fmain-image-2%2F20250314182744_7.jpg%3F_ex%3D128x128&s=128x128&t=picttext)

コメント